우리 회사도 Vercel처럼 뚫릴 수 있다, 10분 안에 끝내는 SaaS OAuth 보안 자가 진단

🤖 AI Summary

지난주 Vercel x Context AI OAuth 공급망 침해는 직원이 회사 Google Workspace에 연동한 AI 도구 한 곳에서 시작돼 Vercel 내부 데이터베이스와 소스코드까지 흘러갔습니다. 업계 분석에 따르면 평균 기업 1곳이 Google Workspace에 설치한 신규 OAuth 앱은 연 2,207개, 발급 토큰은 42,000개에 달하지만 대부분의 회사는 누가 어떤 외부 앱과 연결했는지 중앙에서 보지 못해요. 이 글에서는 우리 회사도 같은 구조의 위험을 안고 있는지 10분 안에 점검할 수 있는 자가 진단 10문항, 점수별 위험 등급, 그리고 다음 단계 액션까지 정리했습니다.

블로그 목차

Vercel을 뚫은 출발점은 직원의 OAuth 연결 한 번이었습니다

월요일 글에서 정리한 것처럼 Vercel은 2026년 4월 19일 침해 사실을 공식 공개했어요. 출발점은 멀웨어가 아니라 Vercel 직원이 회사 Google Workspace에 연동한 Context AI OAuth 권한이었죠. 그 권한 하나가 customer API 키, 데이터베이스 자격증명, 소스코드, 비암호화 환경변수까지 끌고 나갔고, 데이터는 BreachForums에 200만 달러 매물로 올라왔습니다.

이 사건이 무서운 이유는 Vercel만의 일이 아니기 때문이에요. 업계 분석에 따르면 평균 기업 1곳이 Google Workspace에 설치한 신규 3rd party OAuth 앱은 연 2,207개, 발급된 OAuth 토큰은 42,000개에 달합니다. 그리고 대부분의 회사는 그 토큰들이 누구에게 어떤 권한으로 연결돼 있는지 중앙에서 한눈에 보지 못해요. 이 글에서는 우리 회사도 같은 구조의 위험에 노출돼 있는지 10분 안에 점검할 수 있는 자가 진단 10문항을 정리했습니다.

왜 2026년 SaaS 보안은 5년 전과 완전히 다른가

업계 분석들이 공통으로 지적하는 2026년 SaaS 보안 환경의 가장 큰 변화는 경계선이 사라졌다는 점이에요. 과거에는 회사 네트워크 안과 밖이라는 명확한 경계가 있었지만, 지금은 직원이 회사 Google Workspace에 외부 앱을 연결하는 순간 새로운 데이터 출구가 만들어집니다.

변화 영역 | 구체 내용 |

|---|---|

Identity가 새 경계선 | 침해의 다수가 SaaS identity 침해(OAuth 토큰 탈취·세션 하이재킹·integration credential 재사용)에서 시작 |

Non-human identity 폭증 | 모든 copilot, autonomous agent, MCP connection이 새 identity와 권한 범위(scope)를 생성 |

3rd party 앱 가시성 부재 | 대부분 회사가 직원 연결 외부 앱과 OAuth 토큰을 중앙에서 모니터링하지 못함 |

퇴사자 잔존 토큰 | 퇴사 후에도 OAuth 토큰이 명시적으로 회수되지 않으면 그대로 살아 있음 |

이 변화의 핵심은 OAuth 토큰이 한 번 발급되면 누군가 명시적으로 회수하지 않는 한 계속 살아 있다는 점이에요. 직원이 1년 전에 시도해본 AI 도구가 지금도 회사 메일·문서·일정에 접근할 수 있는 상태일 가능성이 충분합니다.

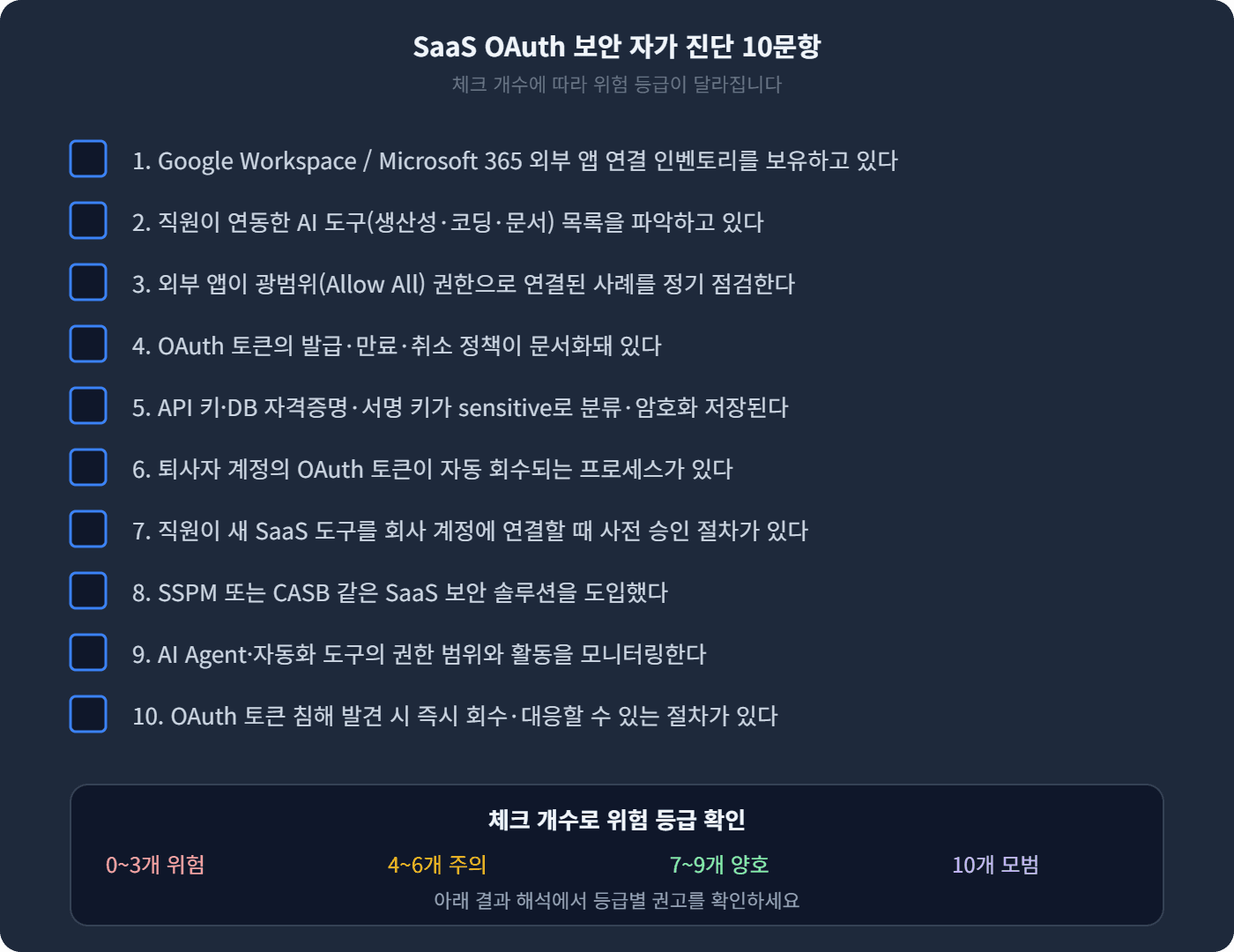

10분 안에 끝내는 SaaS OAuth 보안 자가 진단 10문항

각 항목을 읽고 해당하면 체크하세요. 아래 표 옆 박스에 표시하면서 진행하면 됩니다.

점수별 위험 등급과 권고 액션

체크 개수 | 등급 | 현재 상태 | 권고 액션 |

|---|---|---|---|

0~3개 | 🔴 위험 | OAuth 인벤토리 자체가 부재한 상태, Vercel 사건 같은 침해에 노출 | 이번 분기 내 SSPM 도입 검토 + 외부 앱 인벤토리 즉시 구축 |

4~6개 | 🟡 주의 | 일부 통제는 있지만 사각지대 다수, 사고 발생 시 대응 지연 우려 | 부족 영역 보강 + 분기별 정기 진단 루틴 정착 |

7~9개 | 🟢 양호 | 핵심 통제는 갖춰진 상태, 운영 효율화 단계 | 자동화·모니터링 강화로 수동 관리 부담 줄이기 |

10개 | ⭐ 모범 | OAuth 거버넌스 성숙도 높음, 모범 사례 | 분기 모니터링 유지 + AI Agent·자동화 도구 영역 추가 점검 |

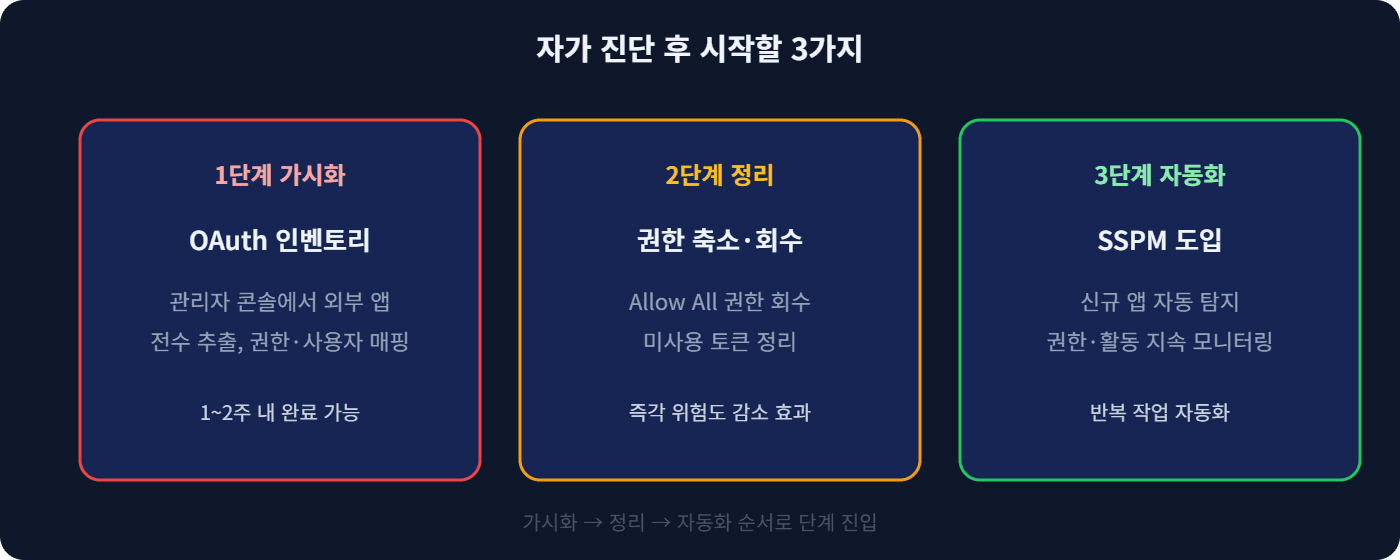

위험·주의 등급이 나왔다면 시작할 3가지

0~6개 등급이라면 한꺼번에 모든 항목을 갖추려 하기보다 효과 큰 순서로 단계 진입하는 게 현실적이에요. 가장 먼저 손대야 하는 3가지를 정리했습니다.

1단계, OAuth 인벤토리 가시화

가장 먼저 할 일은 현재 우리 회사에 어떤 외부 앱이 어떤 권한으로 연결돼 있는지 한눈에 보는 거예요. Google Workspace 관리자 콘솔의 "Apps with access to your account" 또는 Microsoft 365 Entra ID의 "Enterprise applications" 메뉴에서 전수 목록을 추출할 수 있습니다. 1~2주 내 완료 가능한 작업이고, 이 단계만으로도 의외의 외부 앱이 발견되는 경우가 많아요.

2단계, 권한 축소와 잔존 토큰 정리

인벤토리가 만들어졌다면 그다음은 정리입니다. Allow All 같은 광범위 권한을 받은 외부 앱은 업무에 정말 필요한 범위로 권한을 축소하거나 연결을 끊고, 6개월 이상 미사용 상태인 토큰은 회수합니다. 퇴사자 계정에 살아 있는 OAuth 토큰도 이 단계에서 함께 정리해야 해요.

3단계, SSPM 도입으로 운영 자동화

1·2단계를 수동으로 한 번 돌렸다면 그 상태를 유지하기 위한 자동화가 필요합니다. SSPM(SaaS Security Posture Management) 솔루션은 신규 OAuth 앱 연결을 자동 탐지하고, 광범위 권한이나 비정상 활동을 알림으로 알려줘요. 회사 규모와 SaaS 사용 폭이 늘수록 SSPM 없이 수동 관리하는 건 현실적으로 어려워집니다.

1~3단계 진행을 외부 전문가와 함께 설계하고 싶다면 스피디 MSP의 SaaS 보안 진단을 활용해보세요.

이것만 기억하세요

지난주 Vercel 침해는 직원 한 명의 OAuth 연동이 출발점이 된 SaaS 공급망 사건이었고, 평균 기업 1곳이 Google Workspace에 발급한 OAuth 토큰이 연 42,000개에 달하는 환경에서 우리 회사도 같은 구조의 위험에 노출돼 있을 가능성이 높습니다. 자가 진단 10문항을 돌려 점수를 확인하고, 위험·주의 등급이라면 OAuth 인벤토리 가시화 → 권한 축소·회수 → SSPM 자동화 순으로 단계 진입하는 게 가장 빠른 출발점이에요. 한꺼번에 모든 통제를 갖추려 하기보다 효과 큰 순서로 1·2단계만 먼저 정리해도 위험도가 즉각 떨어집니다.

자주 묻는 질문 (FAQ)

Q. SSPM 도입 비용이 부담스러운데 1·2단계만 수동으로 해도 효과가 있나요?

네, 충분히 효과 있습니다. SSPM은 운영 자동화 단계에 필요한 도구이고, 처음 한 번 인벤토리를 정리하고 광범위 권한을 회수하는 작업은 관리자 콘솔만으로도 가능합니다. 수동 정리만으로도 위험도가 크게 떨어지고, SSPM은 이후 회사 SaaS 사용 폭이 늘어 수동 관리 부담이 커질 때 도입을 검토하는 게 합리적입니다.

Q. 직원들이 외부 앱 사전 승인 절차에 불편을 느끼지 않을까요?

승인 절차를 무겁게 만들면 직원이 우회하려는 시도가 늘어 오히려 위험해집니다. 사전 승인된 앱 카탈로그를 만들어 자주 쓰이는 도구는 빠르게 승인하고, 신규 도구만 사전 검토하는 방식이 일반적이에요. 거부보다는 안전한 대안을 함께 제시하는 접근이 직원 협조를 얻기 쉽습니다.

Q. SSPM과 CASB는 어떻게 다른가요?

CASB(Cloud Access Security Broker)는 사용자와 SaaS 사이에 중간 게이트웨이 역할을 하면서 접근 통제와 데이터 보호를 수행합니다. SSPM은 SaaS 자체의 설정·권한·OAuth 연결 상태를 지속 평가해 보안 자세를 관리하는 도구예요. 두 도구는 보완 관계라 둘 다 도입하는 큰 기업도 있지만, 중견·중소기업은 SSPM부터 도입해 가시성을 먼저 확보하는 경우가 많습니다.

Q. 퇴사자 계정 OAuth 토큰은 자동 회수되지 않나요?

Google Workspace나 Microsoft 365 같은 IdP에서 사용자 계정을 비활성화하면 일부 토큰은 자동 만료되지만, 모든 OAuth 토큰이 즉시 회수되는 건 아닙니다. 외부 앱이 자체 토큰 캐시를 가지고 있는 경우 한동안 살아 있을 수 있어요. 안전을 위해서는 퇴사 절차에 OAuth 토큰 회수 단계를 명시적으로 포함하고, 외부 앱별로 회수 여부를 확인하는 체크리스트를 운영해야 합니다.

Q. AI Agent·MCP 같은 새로운 도구는 어떻게 점검하나요?

AI Agent와 MCP(Model Context Protocol) 연결은 일반 OAuth 앱보다 권한이 더 강한 경우가 많아 주의가 필요합니다. 일반 OAuth 점검 항목에 더해 에이전트가 어떤 데이터를 읽고 어떤 액션을 수행할 수 있는지, 사람의 승인 없이 자동 실행되는 권한이 있는지를 추가로 확인해야 해요. SSPM 도구 중 일부는 2026년부터 AI Agent 모니터링 기능을 별도로 제공하고 있습니다.