협력업체가 뚫리면 모회사도 무너진다, Korean Air x KC&D 사건으로 본 공급망 보안

🤖 AI Summary

Korean Air는 2025년 12월 29일 직원 약 3만 명의 정보가 유출됐다고 공식 공개했습니다. 공격이 들어온 곳은 Korean Air 본체가 아니라 협력업체 KC&D(Korean Air Catering & Duty-Free)의 Oracle E-Business Suite 서버였죠. Oracle이 2025년 10월 4일 공개한 CVE-2025-61882(CVSS 9.8 Critical)를 Cl0p 랜섬웨어 갱이 먼저 악용하면서 시작됐습니다. 이 글에서는 사건 타임라인을 정리하고, 협력업체 ERP 하나의 구멍이 대기업 직원 정보로 이어진 구조를 해설한 뒤, 기업이 공급망 보안에서 바로 점검할 수 있는 3단계 체크리스트를 제안합니다.

블로그 목차

우리 보안은 괜찮은데 협력업체에서 뚫렸어요

최근 대기업 유출 사고 기사를 보면 한 가지 공통점이 눈에 띕니다. 본체 시스템이 뚫린 게 아니라 협력업체나 분사된 계열사를 거쳐 들어온 사례가 늘고 있어요. 2025년 12월 29일 Korean Air가 공개한 3만 명 직원 정보 유출도 같은 패턴이었죠.

이 사건이 특히 눈에 띄는 이유는 두 가지예요. 하나는 피해 경로가 Korean Air 본체가 아닌 기내식 공급사 KC&D였다는 점. 다른 하나는 그 KC&D가 뚫린 원인이 Oracle이 일찍이 패치를 내놓은 CVE-2025-61882 취약점이었다는 점이죠. 이 글에서는 사건 타임라인을 복원하고, 협력업체 하나의 구멍이 모회사로 번지는 구조, 그리고 기업이 지금 점검할 공급망 보안 3단계를 정리합니다.

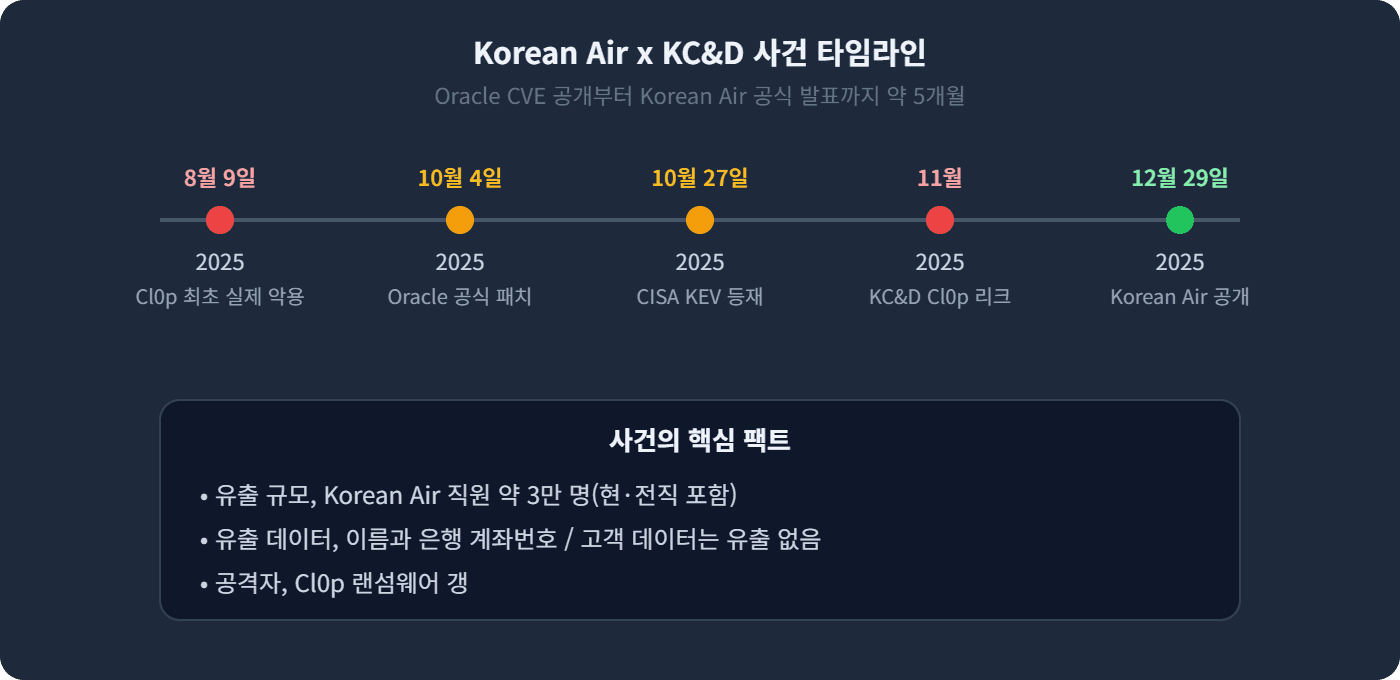

2025년 8월 9일에 시작된 5개월의 공격

핵심 출처인 BleepingComputer, SecurityAffairs, Hackread 3건을 교차 확인한 결과 사건은 이렇게 흘러갔습니다.

주목할 점은 Cl0p의 실제 악용이 Oracle이 패치를 공개한 시점보다 약 두 달 앞선 8월 9일부터 시작됐다는 사실이에요(CrowdStrike·Rapid7 분석). CVE-2025-61882는 Oracle이 10월 4일 긴급 패치를 내놓았고, 10월 27일에는 CISA의 Known Exploited Vulnerabilities 카탈로그에 등재됐습니다. 그런 다음 11월에 KC&D가 Cl0p의 리크 사이트에 오르고, 12월 29일 Korean Air가 공식 발표한 흐름이죠.

Korean Air가 뚫린 게 아니라 KC&D가 뚫렸다

처음 기사만 보면 Korean Air 본체 시스템이 뚫린 것으로 오해할 수 있는데, 실제로는 달랐습니다. 공격이 들어간 곳은 Korean Air Catering & Duty-Free(KC&D)의 Oracle E-Business Suite 서버였거든요.

KC&D는 2020년 Korean Air에서 분사된 기내식·면세 공급사입니다. Hahn & Company에 매각됐고 Korean Air는 지분 20%만 유지하고 있는 별도 법인이죠. 다만 KC&D 시스템에는 여전히 Korean Air 직원들의 인사·급여 관련 정보가 남아 있었습니다. 직원 식사·유니폼·기내 판매 정산 같은 업무가 얽혀 있었기 때문이에요.

Korean Air는 공식 입장에서 이렇게 밝혔습니다. "We are currently focusing our efforts on identifying the precise scope and targets of the leak." 그리고 "Korean Air has formally requested that KC&D conduct a thorough investigation into the cause and implement stringent measures to prevent a recurrence"라고 덧붙였죠. 번역하면 "피해 범위와 대상을 파악 중이며 KC&D에 원인 조사와 재발 방지 조치를 공식 요청했다"는 내용입니다.

이 구조가 공급망 보안의 핵심 문제입니다. 기업 본체가 아무리 보안에 투자해도, 같은 데이터를 다루는 협력업체나 분사된 계열사가 뚫리면 결과적으로 모회사 이름의 유출 사고로 보도되죠. Korean Air는 KC&D를 3년 이상 전에 매각했지만, 직원 정보가 그쪽에 남아 있었기 때문에 피해가 확장된 겁니다.

CVE-2025-61882가 왜 그렇게 치명적이었나

이번 사건의 진입점이 된 취약점은 미국 NVD(National Vulnerability Database)와 Oracle 공식 보안 경보에 등록된 CVE-2025-61882입니다. 구체적인 스펙은 다음과 같아요.

항목 | 내용 |

|---|---|

CVSS 점수 | 9.8 (Critical) |

영향 제품 | Oracle E-Business Suite의 Concurrent Processing 컴포넌트(BI Publisher Integration) |

영향 버전 | 12.2.3 ~ 12.2.14 |

취약점 유형 | CWE-287(Improper Authentication) 기반의 Pre-auth RCE 체인 |

공격 방식 | 인증 없이 HTTP 요청만으로 원격 코드 실행 |

기술 체인 | HTTP Request Smuggling + SSRF + Path Traversal + XXE |

Oracle 패치 | 2025-10-04 공개 |

NVD 등재 | 2025-10-05 (최종 수정 2025-10-27) |

CISA KEV 등재 | 2025-10-27 |

CVSS 9.8은 10점 만점에 Critical 등급 중에서도 거의 최고 수준입니다. 인증 없이 HTTP만으로 서버를 완전히 장악할 수 있다는 의미예요. Oracle EBS는 많은 기업이 인사·재무·구매 시스템의 뼈대로 쓰기 때문에, 한 번 뚫리면 접근 가능한 데이터 범위가 엄청나게 넓어지죠.

Cl0p은 이 틈을 놓치지 않았습니다. CrowdStrike·Rapid7 분석에 따르면 이 갱은 Oracle 공식 패치보다 두 달 앞서 공격을 시작했고, 여러 대기업을 동시에 노리는 광범위한 갈취 캠페인으로 확장했습니다. 확인된 피해 기업 명단에는 Korean Air KC&D 외에도 Envoy Air, Harvard University, Schneider Electric 등이 포함돼 있죠.

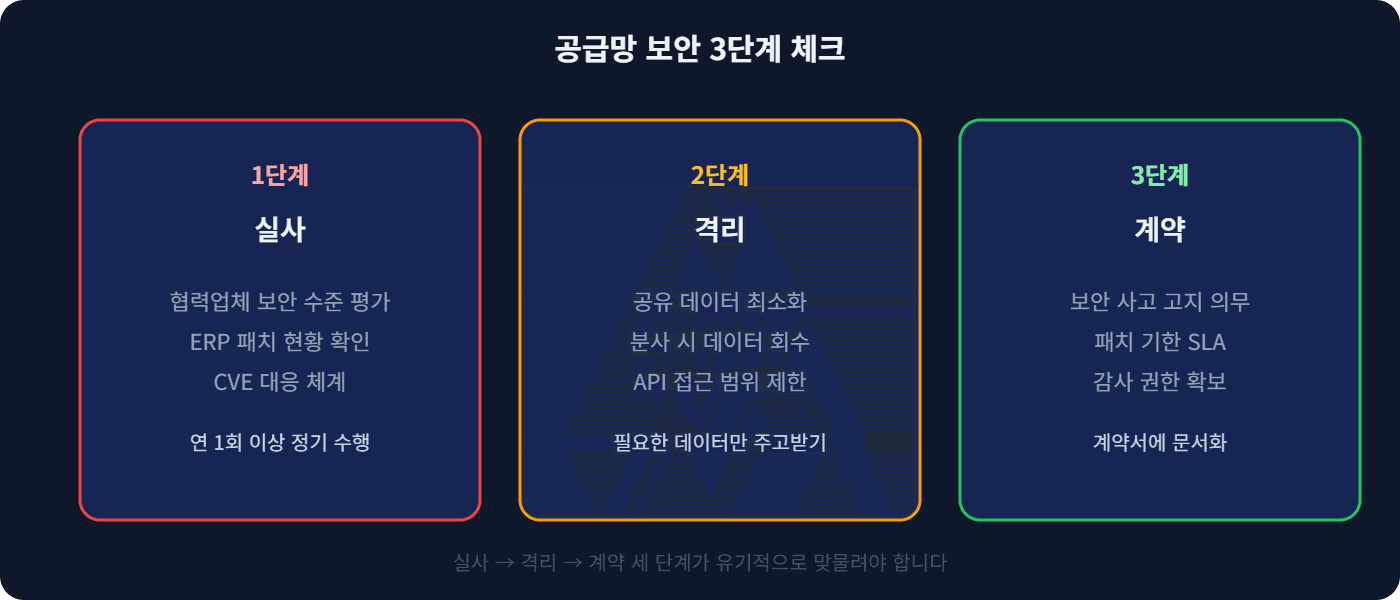

이번 주 점검할 공급망 보안 3단계

이번 사건이 던지는 메시지는 명확합니다. 우리 회사 본체만 보안에 투자해서는 부족하다는 거죠. 협력업체·분사 계열사·공급망 파트너의 보안이 결국 우리 이름으로 된 사고로 돌아올 수 있으니까요. 이번 주 안에 돌려볼 수 있는 3단계 체크를 정리했어요.

1단계. 실사, 협력업체 ERP 패치 상태부터 확인

우리 데이터를 다루는 협력업체가 Oracle EBS, SAP, 기타 ERP의 최신 패치를 적용하고 있는지 확인하는 게 먼저예요. CVE-2025-61882처럼 공식 패치가 나왔는데도 못 붙인 채 운영하는 업체가 의외로 많거든요. 연 1회 이상 보안 수준 평가 요청을 공식 문서로 보내고, 응답 지연이 반복되면 관계를 재검토하는 것도 방법이죠.

2단계. 격리, 공유할 데이터를 최소로 줄이기

Korean Air와 KC&D 사례의 본질은 분사된 뒤에도 직원 정보가 남아 있었다는 점이에요. 계열사 분사, 사업 양도, 외주 전환 같은 변화가 있을 때 공유 데이터를 깨끗하게 회수하거나 최소한으로 압축해야 합니다. API 접근 범위도 최소 권한 원칙으로 설계해서, 협력업체가 가져갈 필요 없는 필드는 애초에 주지 않는 쪽이 안전해요.

3단계. 계약, 보안 사고 고지 의무와 SLA 문서화

협력업체가 해킹당했을 때 우리 회사에 몇 시간 안에 알려야 하는지를 계약서에 박아둬야 합니다. "지체 없이"처럼 모호한 표현이 아니라 24시간, 72시간 같은 구체적 기한으로요. 취약점 패치 기한 SLA, 우리 회사가 필요시 보안 감사를 요청할 수 있는 권한도 함께 명시하는 게 좋아요. 사고가 터진 뒤 계약에 없는 조항을 만들려고 하면 이미 협상력이 사라진 상태입니다.

관련 인프라·공급망 보안 점검을 외부 전문가와 함께 진행하고 싶다면 스피디 MSP의 공급망 보안 진단을 활용해보세요.

이것만 기억하세요

Korean Air 직원 약 3만 명의 정보 유출은 본체 시스템이 아니라 2020년 분사된 협력업체 KC&D의 Oracle EBS 서버에서 시작됐습니다. 공격자 Cl0p 갱은 CVE-2025-61882(CVSS 9.8)를 Oracle 공식 패치보다 두 달 앞서 악용하면서 협력업체 ERP를 우회 진입점으로 삼았죠. 기업 본체만 보안에 투자하면 이런 사고를 막을 수 없으니, 협력업체 실사 · 공유 데이터 격리 · 계약 SLA 문서화 3단계를 이번 주 안에 한 번 돌려보는 게 현실적인 첫 대응입니다.

자주 묻는 질문 (FAQ)

Q. Korean Air 고객 데이터도 유출됐나요?

SecurityAffairs 보도에 따르면 현재까지 확인된 유출 범위는 직원 정보이며 고객 데이터는 유출되지 않은 것으로 전해졌습니다. Korean Air는 전체 범위를 계속 파악 중이라고 밝혔으니, 추가 공지가 있는지 Korean Air 공식 채널을 확인하는 것이 가장 안전합니다.

Q. Oracle EBS 쓰는 우리 회사는 지금 어떻게 해야 하나요?

가장 먼저 Oracle이 2025년 10월 4일 공개한 CVE-2025-61882 패치 적용 여부를 확인해야 합니다. 영향 버전은 Oracle E-Business Suite 12.2.3에서 12.2.14까지이고, 패치 미적용 상태라면 즉시 Oracle 공식 보안 경보 페이지와 내부 벤더의 가이드에 따라 적용해야 합니다. 적용이 어려운 시스템이라면 네트워크 접근 제한 같은 임시 완화 조치부터 검토해보세요.

Q. 협력업체가 많아서 전부 실사하기 어려운데 우선순위는 어떻게 정하나요?

우리 회사 데이터를 얼마나 깊이 다루는지와 공급망에서 단절됐을 때 영향이 얼마나 큰지를 기준으로 분류해보세요. 인사·급여·결제 정보를 다루거나 핵심 운영 시스템과 연결된 업체부터 실사하고, 일반 소모품 공급 같은 낮은 위험군은 연 1회 자가 체크리스트 제출로 대체할 수 있습니다.

Q. 분사된 지 오래된 계열사에 남은 데이터도 회수해야 하나요?

원칙적으로는 업무상 더 이상 필요하지 않은 개인정보는 회수하거나 삭제해야 합니다. 분사·매각 시점에 데이터 이관·삭제 범위를 계약서에 명시하지 않았다면 이번 기회에 재협상 카드로 올려볼 만한 이슈예요. 국내 개인정보보호법상 정보주체 동의 없이 제3자에게 남겨두는 것도 리스크가 됩니다.